Hilfe von abylonsoft

Anleitungen und Tutorials

Auf dieser Seite finden Sie eine Übersicht mit Schrit für Schritt-Anleitungen zu zu Softwareprodukten und Windows, sowie Zusammenfassungen zu speziellen Themen. Zur Zeit hat abylonsoft 19 Artikel verfasst, wobei der letzte Artikel über das Thema "Wie kann ich unter Windows 11 die Dateiverknüpfung von .cr2-Dateien wieder mit abylon BASIC herstellen?" handelt. Zusätzlich möchten wir auf unseren Blog mit weiteren Themen rund um Sicherheit, Anonymität und Datenschutz hinweisen.

Übersicht über 19 Tutorials und Anleitungen

Ich nutze das Verschlüsselungsprogramm abylon BASIC, das unter anderem Dateien mit der Endung .cr2 erzeugt, die symmetrisch verschlüsselt sind. Leider erkennt Windows 11 diese Dateiendung standardmäßig als Canon RAW-Bildformat (von Digitalkameras) und öffnet sie mit einem Bildanzeigeprogramm wie der Fotos-App oder Adobe Lightroom.

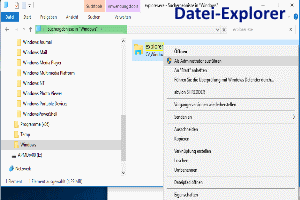

Ich möchte erreichen, dass Windows 11 .cr2-Dateien wieder mit abylon BASIC verknüpft – also beim Doppelklick automatisch abylon BASIC startet, nicht ein Bildbetrachter. (... mehr)

Abylon LOGON ermöglicht eine sichere und bequeme Windows-Anmeldung mit USB-Stick, Chipkarte oder RFID. Es schützt vor unbefugtem Zugriff, Phishing und Keyloggern und bietet Unternehmen erweiterte Verwaltungs- und Netzwerkfunktionen in der Business-Version. (... mehr)

Eine Hashwert-Prüfdatei wird verwendet, um die Integrität und Authentizität von Dateien zu gewährleisten. Sie kann für verschiedene Zwecke nützlich sein, insbesondere in Situationen, in denen sichergestellt werden muss, dass Dateien nicht verändert, beschädigt oder manipuliert wurden. Hier sind einige wichtige Anwendungsfälle für eine Hashwert-Prüfdatei: (... mehr)

In wenigen Punkten werden die wichtigsten Schritte zur eigenen Homepage beschrieben, von der Domain über das Hosting bis zur Content-Erstellung. Dabei wir primär auf das Content-Managment-System "WordPress" eingegangen. (... mehr)

Die Installation von Software kleinerer Anbieter wird von Microsoft immer weiter verkompliziert. Dieses Tutorial zeigt Schritt für Schritt, wie es dennoch möglich ist und welche Schritte dazu nötig sind. (... mehr)

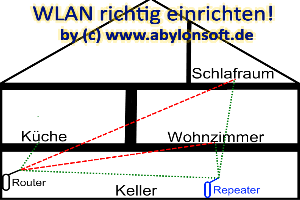

Durch die kabellose Übertragung besitzen WLAN-Netzwerke viele Vorteile. Was bei der Einrichtung das WLAN-Netzwerkes beachtet werden sollte, wird in diesem Artikel beschrieben. (... mehr)

Sobald man sich mit einem WLAN-Netz verbindet, werden die Daten von Windows gespeichert. WLAN-Netzwerke dauerhaft zu entfernen ist jedoch nicht so einfach wie man denkt. (... mehr)

Häufig werden Wechseldatenträger zum Lesen oder Speichern von Daten temporär an den Computer angeschlossen. Diese Anleitung zeigt Lösungsansätze, wenn Windows Probleme bei der Initialisierung oder Erkennung des Wechseldatenträgers hat. (... mehr)

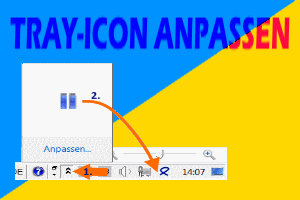

Bei Microsoft Windows werden links neben der Uhr kleine Symbole angezeigt, die sogenannten Tray-Icon. Diese zeigen Informationen an, wie beispielsweise ob eine WLAN-Verbindung besteht. Alternativ bieten viele Anwendungen über das Menü des Tray-Icon auch einen Funktionsaufruf an. (... mehr)

Der Datenschutz ist ein weit gefasster Bereich, der national und international in Abkommen und Gesetzen geregelt ist. Dennoch wird die Privatsphäre vieler Menschen durch Überwachungsprogramme und Unwissenheit legal und illegal verletzt. (... mehr)

In der Regel ist die Benutzung von Windows durch die Anmeldung der Benutzer mit einem Passwort geschützt. Dieser Artikel beschreibt, wie man sich automatisch an das Betriebssystem Windows anmelden kann. (... mehr)

Seit dem großen Windows 10 Update im Novermber 2015 treten vermehrt Probleme mit Treiber auf. Abhilfe kann teilweise das Starten des Windows Datei-Explorer mit Administratorrechten sein. (... mehr)

Virtuelle Systeme bieten vielfälltige Möglichkeiten merhere Systeme auf einem Computer zu nutzen. Dieses Tutorial zeigt am Beispiel von VirtualBox die Einrichtung und den Einsatz. (... mehr)

Wir entwickeln unsere Softwareprodukte ständig weiter und veröffentlichen regelmäßig neue Versionen. In der Anleitung zeigen wir nützliche Tipps zum Update und Rabatten. (... mehr)

Durch eine Verschlüsselung können die unterschiedlichsten Daten gegen unerlaubten Zugriff geschützt werden. Auf dieser Seite werden verschiedene Softwarelösungen für die Verschlüsselung gegenüber gestellt und verglichen. (... mehr)

Die einzelnen Produkte von abylonsoft Softwareprodukte werden in einer Übersicht kurzen beschrieben. (... mehr)

Die einzelnen Module der abylonsoft Softwareprodukte werden in einer Übersicht kurz beschrieben. (... mehr)

Anleitung, wie ein digitales Zertifikat in der Windows Zertifikatsdatenbank installiert wird. Die Zertifikate können beispielsweise zum Verschlüsseln oder signieren verwendet werden. (... mehr)

Digitale Zertifikate sind weit verbreitet und nehmen in der heutigen Gesellschaft eine wichtige Rolle ein. Dabei garantieren Sie Authentizität, Echtheit, Integrität und ermöglichen eine sichere Verschlüsselung. (... mehr)

Unser Blog auf der apm24-Homepage

Auf der Homepage der Computerhilfe Seibersbach wird ein Blog mit Artikeln zur Computersicherheit, Anonymität und weiteren Themen rund um den Computer angeboten. Neben dem Informations-Blog bietet die Computerhilfe Seibersbach IT-Dienstleistungen an, wie beispielsweise Softwareinstallation, sowie PC- und Netzwerk-Administration.

Kommentar eintragen

Bitte nutzen Sie für Supportanfragen unser Support-Formular!